З розвитком технологій кібератаки стали більш різноманітними та масштабними. Найчастіше цілями впливів з боку зловмисників стають державні сайти, реєстри, поштові сервіси та багато інших платформ. Кіберзлочинці хочуть вивести їх із ладу, домогтися перебоїв у роботі або заволодіти конфіденційною інформацією. Ми пропонуємо розібратися разом, що таке DDoS атака та як запобігти негативним наслідкам удару.

DDoS-атака: що це

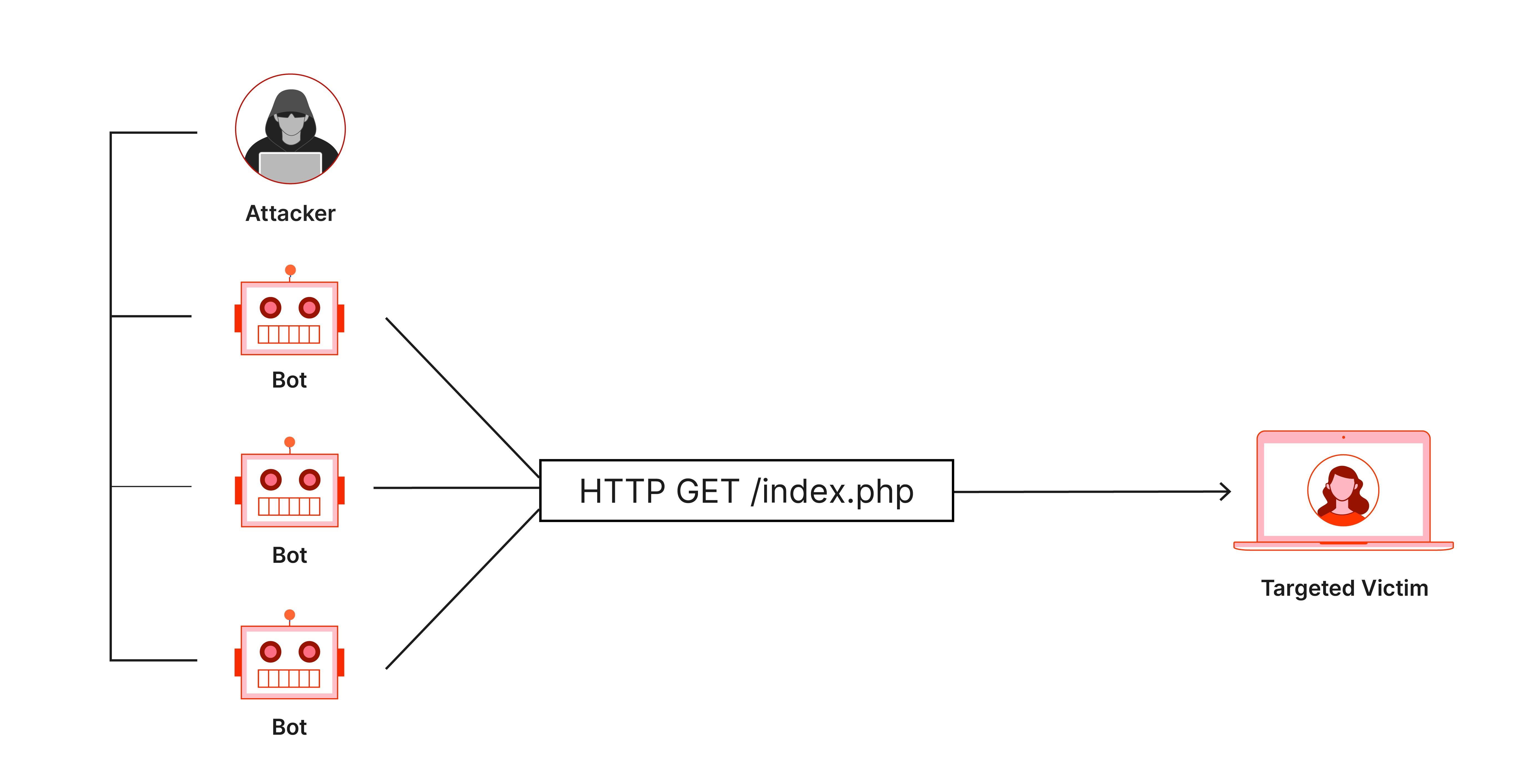

DDoS атака — це сторонній вплив на онлайн-ресурс, в результаті якого платформа стає недоступною для користувачів. Її ще називають «атакою відмови в обслуговуванні». Для реалізації такого впливу використовується велика кількість віддалених пристроїв, які генерують потужні потоки фальшивого трафіку. Ці потоки настільки перевантажують сервер, що він не справляється з запитами реальних користувачів. В результаті виникають затримки в обробці даних або відбувається повне відключення системи.

Крім того, хакери можуть скористатися атакою, щоб отримати доступ до баз даних і конфіденційної інформації. Часто ддос атака — це пошук прогалин у системі безпеки.

Чим відрізняються DoS- та DDoS-атаки

DoS (Denial of Service) і DDoS (Distributed Denial of Service) — це види атак, спрямованих на порушення роботи комп'ютерних систем або мережевих ресурсів, однак вони різняться за способом реалізації та масштабом впливу. Але в будь-якому випадку поєднує їх одна мета — навантаження системи та збої у роботі.

Основні відмінності між різними видами кібератак представлені у таблиці:

|

Критерій для порівняння |

DoS-атака |

DDoS-атака |

|---|---|---|

|

Джерело атаки |

Найчастіше здійснюється з одного комп'ютера або сервера, що генерує велику кількість запитів |

Проводиться з багатьох пристроїв, часто об'єднаних у мережу. Це розподілена атака |

|

Масштаб і потужність |

Зазвичай має обмежену потужність |

Здатна генерувати величезні обсяги трафіку |

|

Виявлення та захист |

Її простіше виявити та заблокувати, оскільки трафік надходить з однієї IP-адреси |

Такий удар важче виявити та нейтралізувати, оскільки трафік виходить із безлічі різних джерел |

|

Швидкість і складність реалізації |

Розгортається повільніше та потребує менше ресурсів |

Розгортається швидше та вимагає координації безлічі пристроїв |

Таким чином, основна відмінність між DoS- і DDoS-атаками полягає в кількості задіяних джерел і наслідках.

Принцип DDoS-атаки: як вона відбувається

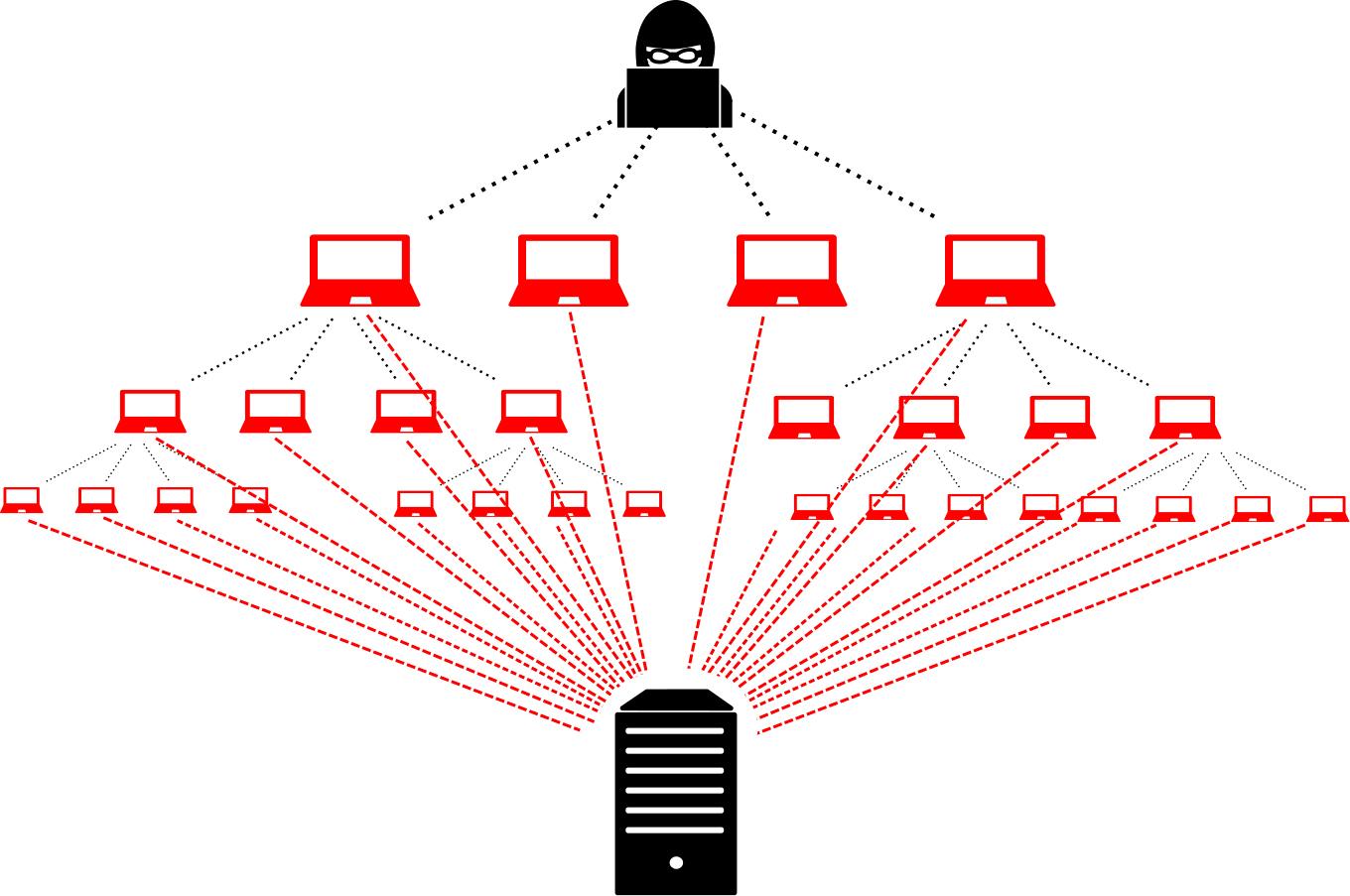

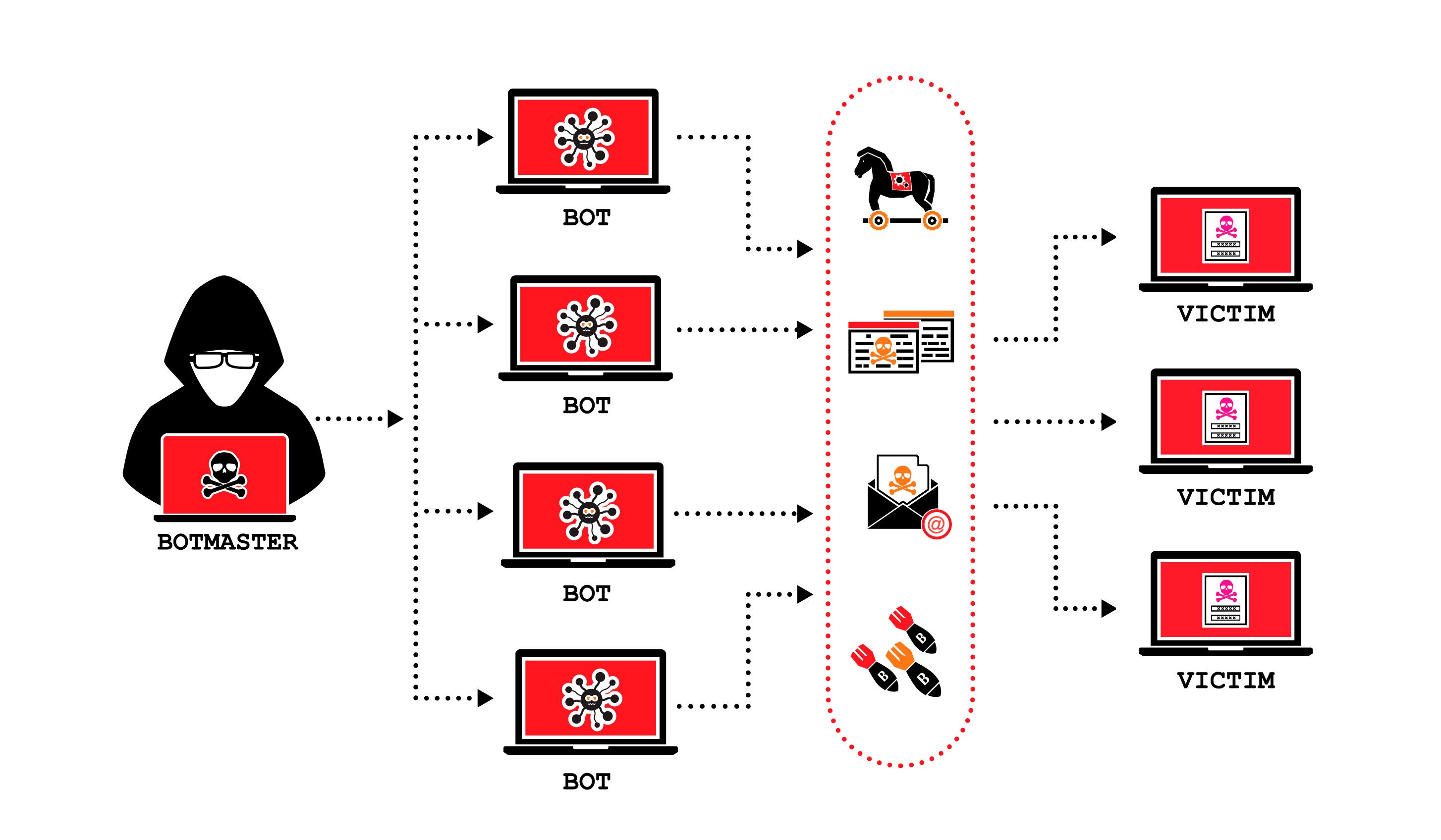

DDoS атака на сайт реалізується за допомогою безлічі пристроїв, об'єднаних у так звану ботнет-мережу. Зловмисники використовують цю систему для одночасного надсилання величезної кількості запитів. Така інтенсивна дія призводить до перевантаження серверів або мережної інфраструктури.

Основні етапи DDoS-атаки:

- Збір інформації про потенційну жертву, аналіз характеристик ресурсу, виявлення слабких місць у системі безпеки та вибір відповідної тактики.

- Підготовка мережі роботів. За допомогою шкідливого коду зловмисники беруть під контроль керування пристроями (комп'ютерами, серверами, смартфонами та іншими).

- Генерація потужного потоку запитів.

Після атаки хакери аналізують її результати. Якщо мети не досягнуто, вони коригують свої дії, повторюючи атаку з урахуванням нових стратегій.

Якщо DDoS атака на сайт виявляється ефективною, ресурс-жертва починає працювати значно повільніше або зовсім перестає відповідати на запити користувачів. Такі наслідки призводять до збитків для бізнесу та зниження довіри користувачів.

Для чого роблять DDoS-атаки

DDoS атака може переслідувати такі цілі:

- Конкурентна боротьба. Деякі компанії можуть використовувати DDoS-атаки для тимчасового виведення ресурсів конкурентів.

- Вимагання. Зловмисники ініціюють атаку, а потім вимагають викуп за її припинення.

- Атаки на знак протесту проти дій окремих організацій чи уряду. Прикладом таких атак є дії українських хакерів проти різних структур РФ.

- Демонстрація сили. Хакерські групи можуть проводити атаки для демонстрації своїх можливостей або привернення уваги до своїх дій. Наприклад, у 2017 році Google зазнав DDoS-атаки потужністю 2,54 Тбіт/с, що залишається однією з найпотужніших атак в історії. Незважаючи на це, сервіси Google продовжили роботу без збоїв.

DDoS атака — це серйозна загроза для організацій, яка потребує постійного вдосконалення заходів кібербезпеки.

Різновиди DDoS-атак

Розбираючись з тим, що таке ддос-атаки, потрібно уточнити, що вони діляться на три основні категорії: об'ємні атаки, атаки на рівні протоколів і атаки на рівні застосунків.

- Об'ємні атаки спрямовані на переповнення мережевого рівня з використанням великого обсягу трафіку. Вони часто використовують метод «посилення» (amplification), у якому слабкі місця у мережевих протоколах дозволяють збільшити обсяг даних, які надсилаються на сервер жертви.

- Атаки на рівні протоколів використовують уразливості на транспортному та мережевому рівнях (рівні 3 та 4 моделі OSI), щоб вичерпати ресурси сервера чи мережевого обладнання. Прикладом є SYN-флуд.

- Атаки на рівні застосунків зосереджені на порушенні роботи конкретних застосунків, сервісів чи протоколів, що взаємодіють на прикладному рівні (рівень 7 моделі OSI). Як приклад згадаємо про HTTP-флуд або впровадження SQL-ін'єкцій.

Зловмисники можуть використовувати кілька видів атак одночасно або по черзі, щоб досягти найбільшого ефекту. Наприклад, почавши з об'ємної атаки, вони перемикаються на вразливість рівня застосунків.

Як можна розпізнати DDoS-атаку

Одне з найголовніших завдань фахівця з кібербезпеки — розпізнати злочинну дію. Основні ознаки DDoS атаки наступні:

- некоректне функціонування серверів і систем;

- різке зниження швидкості завантаження вебсторінок;

- недоступність зовнішніх підключень;

- зростання кількості запитів на відкриті порти;

- подібні моделі поведінки запитів;

- однакові запити до серверних служб.

Ці індикатори дозволяють своєчасно виявити зовнішній удар і вибрати адекватні способи захисту від DDoS-атаки.

Способи боротьби з атаками DDoS

Захист від DDoS-атак полягає в першу чергу у зменшенні атакованої поверхні. Це досягається шляхом обмеження доступу до портів, протоколів або застосунків, які не призначені для взаємодії з вашою системою. Обчислювальні ресурси можна приховати за мережами розподілу контенту (CDN), балансувальниками навантаження або використовувати брандмауери та списки контролю доступу (ACL).

Для боротьби з об'ємними атаками необхідно заздалегідь передбачити можливість масштабування пропускної спроможності та серверних потужностей. Для цього виберіть хостинг-провайдер, який надає надлишковий інтернет-канал, здатний обробляти великий обсяг трафіку. Також доцільно розміщувати ресурси ближче до великих вузлів міжмережевого обміну трафіком.

Також захист від ддос атак полягає в тому, щоб розрізняти легітимний і підозрілий трафік. Для цього займайтеся моніторингом і фільтрацією. Використовуйте інтелектуальні системи аналізу трафіку, які можуть перевіряти пакети даних і відхиляти шкідливі запити. Для протидії атакам на рівні програм слід розгорнути Web Application Firewall (WAF).

Підбиваючи підсумки

На завершення підкреслимо, що DDoS-атаки стають все більш масштабними та витонченими, і жодна онлайн-платформа не застрахована від них. Але з правильною стратегією ви можете захистити свої вебресурси та репутацію.

FAQ

Що таке DDoS-атака простими словами?

Таким терміном позначають шкідливий вплив на вебресурс, коли на сайт одночасно обрушується велика кількість запитів. В результаті відбувається перевантаження системи та можлива «відмова в обслуговуванні» для звичайних користувачів.

Як зрозуміти, що тебе ддосять?

Найчастіше ознаками кіберудару є різке зростання трафіку та зниження швидкості завантаження окремих сторінок без видимих причин. Також може зрости навантаження на процесор чи сервер. Про початок DDoS-атаки свідчить зміна географії користувачів, незвичайна активність та інші підозрілі активності.

У чому різниця між DoS і DDoS?

Основна відмінність — у масштабах злочинного впливу та кількості джерел. DoS-удар ще називають «система проти системи», тобто запити надсилаються з однієї IP-адреси чи сервера. DDoS-атака набагато масштабніша та складніша, оскільки для надсилання запитів використовується кілька серверів або пристроїв, об'єднаних у мережу.

Навіщо ддосять сайти?

Метою таких кібератак може бути все що завгодно: від демонстрації сили, як у випадку з найбільшою атакою на сервер Google, до збору конфіденційної інформації або виведення ресурсу з робочого стану. Часто причинами атак стають конкурентна боротьба чи зіткнення у політичних поглядах.

Залишіть ваші контактні дані.

Будемо раді обговорити ваш проект!